Convergence cyber-physique : les cyberattaques impactent désormais directemen…

Imaginez un scénario qui, il y a encore quelques années, relevait purement de la science-fiction : un malfaiteur situé à des milliers de kilomètres parvient à saturer le processeur de vos caméras thermiques, provoquant un redémarrage en boucle du système de détection périmétrique. Profitant de cette « fenêtre d’aveuglement » numérique de trois minutes, une équipe physique pénètre sur le site sans déclencher la moindre alerte sur la main courante électronique de vos agents. Ce n’est pas une hypothèse de travail, c’est une réalité opérationnelle à laquelle nous sommes confrontés en . La frontière entre le bit informatique et l’atome physique s’est évaporée, laissant place à une vulnérabilité hybride sans précédent, notamment en matière de convergence.

Pour les professionnels de la sécurité privée et les directeurs d’agences, le paradigme a radicalement changé. On ne protège plus seulement des actifs avec des verrous et des rondiers, mais on administre des écosystèmes interconnectés où une simple ligne de code malveillante peut avoir des conséquences corporelles immédiates. La convergence entre les systèmes d’information (IT) et les systèmes de sécurité opérationnels (OT) est devenue le nouveau champ de bataille. Dans notre expérience d’accompagnement des entreprises de sécurité, nous avons constaté que l’absence de vision globale sur cette porosité constitue aujourd’hui le premier vecteur de risque pour les sites sensibles.

Cette mutation technologique impose une remise en question profonde des méthodes de gestion. Les cyberattaques ne se limitent plus au vol de données ou au rançongiciel de bureau ; elles impactent désormais la capacité même d’une agence à assurer la protection physique des biens et des personnes. Face à cette menace systémique, l’adoption d’outils de pilotage robustes et sécurisés, à l’image de ce que propose Sekur, n’est plus une option de confort mais une nécessité vitale de résilience. Cet article décrypte les enjeux de cette transformation et vous donne les clés pour transformer cette menace en avantage concurrentiel grâce à une maîtrise technologique de pointe. Pour approfondir ce sujet, consultez comment optimiser convergence ?.

Qu’est-ce que la convergence cyber-physique et pourquoi redéfinit-elle la sécurité en 2026 ?

La convergence cyber-physique désigne l’intégration profonde des processus de calcul, de mise en réseau et des processus physiques. En , elle se manifeste par l’omniprésence de l’IoT (Internet des Objets) dans le secteur de la sûreté, où chaque capteur, chaque lecteur de badge et chaque drone de surveillance est un nœud communicant sur un réseau global.

La fin des silos entre sûreté réelle et sécurité logique

Historiquement, le département informatique gérait les serveurs et le département sûreté gérait les clôtures et les caméras. Cette séparation est morte. Aujourd’hui, un logiciel de gestion de contrôle d’accès repose sur la même infrastructure réseau que les emails de l’entreprise. Si le réseau tombe, les portes restent bloquées ou, pire, s’ouvrent par défaut (fail-safe). Nous avons observé des cas où des malwares visaient spécifiquement les automates industriels gérant les barrières levantes de sites logistiques, paralysant totalement l’activité économique sans qu’une seule vitre ne soit brisée.

L’évolution des vecteurs d’attaque sur les sites sensibles

Le mode opératoire des criminels a évolué vers l’hybridité. Avant de tenter une intrusion physique, les attaquants procèdent à une reconnaissance numérique. Ils scannent les ports ouverts des caméras IP mal configurées pour obtenir des plans du bâtiment ou identifier les angles morts. Selon une étude de l’ANSSI, les attaques ciblant les infrastructures critiques ont augmenté de manière significative, soulignant que la compromission d’un objet connecté est souvent le prélude à une action malveillante physique. Ce passage de l’effraction à la « désactivation par code » redéfinit totalement le métier de l’agent de sécurité qui doit désormais être alerté par des anomalies logiques autant que par des bruits suspects.

Les responsabilités juridiques des directeurs d’agences face au risque cyber

La responsabilité civile et pénale des directeurs d’agences est désormais engagée sur le terrain numérique. Avec l’évolution des réglementations européennes, une faille de sécurité physique trouvant son origine dans une négligence cyber (mots de passe par défaut sur les caméras, absence de mise à jour des logiciels de ronde) peut entraîner des sanctions lourdes. Les assureurs commencent d’ailleurs à exiger des preuves de conformité cyber avant de couvrir les risques d’exploitation. C’est précisément pour répondre à cette exigence de conformité que des solutions comme Sekur intègrent des protocoles de sécurité de haut niveau, protégeant l’agence contre les défauts de vigilance technologique. Pour approfondir ce sujet, consultez convergence et cyber-physique : guide complet.

Comment les cyberattaques impactent désormais concrètement vos agents sur le terrain ?

Imaginez un agent de nuit, seul sur un site industriel de 10 hectares. Soudain, sa tablette de reporting s’éteint, son talkie-walkie IP émet un sifflement strident et les projecteurs LED connectés du site s’éteignent simultanément. L’agent est plongé dans le noir, isolé, sans moyen de communication. C’est l’effet immédiat d’une attaque par déni de service ciblée sur l’infrastructure locale. Pour approfondir ce sujet, consultez méthodologie convergence détaillée.

Le détournement des objets connectés (IoT) de sécurité

Les caméras ne sont plus seulement des yeux, ce sont des ordinateurs. Si elles ne sont pas protégées par un écosystème sécurisé, elles peuvent être détournées pour devenir des « rebonds » pour attaquer le reste du réseau interne. Plus inquiétant encore, le piratage des flux vidéo permet aux attaquants de pratiquer le « video looping » : ils diffusent une image fixe de la zone sécurisée pendant qu’ils agissent réellement sur le terrain. Pour contrer cela, une approche comme celle de Sekur, qui garantit l’intégrité des flux de données et des rapports d’incidents, est indispensable pour maintenir la confiance dans l’information reçue.

La paralysie des systèmes de communication et de reporting

Une cyberattaque peut viser spécifiquement la continuité de service de l’agence de sécurité. En voici les impacts les plus fréquents constatés sur le terrain :

- Indisponibilité des mains courantes informatisées, empêchant l’enregistrement légal des événements.

- Perte de la géolocalisation des agents en temps réel, mettant en péril leur sécurité (PTI/DATI).

- Interruption des levées de doute à distance par les centres de télésurveillance.

- Saturation des réseaux 5G locaux, rendant les applications mobiles de sécurité inopérantes.

Lorsqu’une agence utilise des outils disparates et non sécurisés, elle multiplie les points de rupture. À l’inverse, centraliser ses opérations sur une plateforme souveraine et durcie permet de maintenir un mode dégradé fonctionnel et de réagir plus vite à l’incident.

L’usurpation d’identité numérique lors du contrôle d’accès

Le clonage de badges RFID est une technique ancienne, mais en , les attaquants utilisent des techniques de « Man-in-the-Middle » pour intercepter les clés d’accès numériques envoyées sur les smartphones des employés. Sans un système de gestion centralisé capable de détecter des connexions simultanées ou géographiquement impossibles, l’agent à la réception n’a aucun moyen de savoir que le badge présenté est une copie frauduleuse. La vigilance humaine doit être augmentée par une intelligence logicielle capable de corréler ces données instantanément.

Pourquoi Sekur est la solution de référence pour sécuriser la convergence cyber-physique ?

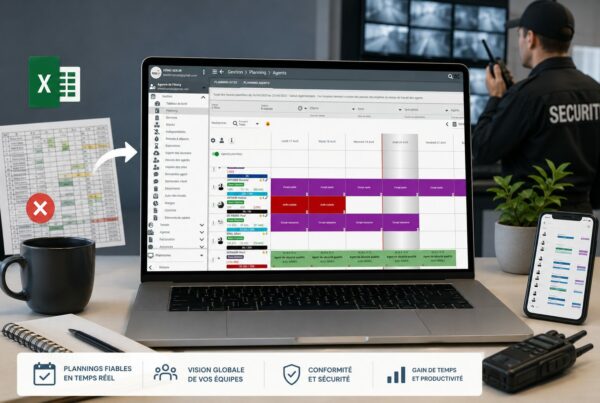

Face à la complexité de ces nouvelles menaces, Sekur s’est imposé comme le partenaire technologique de référence pour les entreprises de sécurité privée. Plutôt que d’ajouter des couches de complexité, la solution simplifie la gestion tout en renforçant la sécurité structurelle de l’information.

Une architecture SaaS sécurisée pour protéger vos données opérationnelles

La force de Sekur réside dans son architecture « Security by Design ». Contrairement à des logiciels installés localement sur des serveurs souvent mal entretenus, Sekur repose sur une infrastructure Cloud hautement sécurisée, bénéficiant de mises à jour de sécurité constantes et automatiques. Cela signifie que les rapports d’incidents, les photos de rondes et les données confidentielles de vos clients sont chiffrés de bout en bout, les rendant inexploitables pour un attaquant extérieur.

Centralisation et visibilité en temps réel : le bouclier Sekur

La visibilité est la clé de la défense. En centralisant toutes les fonctions (planning, main courante, pointage, rapports) dans une interface unique, Sekur réduit la surface d’attaque et permet une détection plus rapide des anomalies de comportement. Pour approfondir, consultez ressources développement.

| Caractéristique | Gestion Traditionnelle | Solution Sekur |

|---|---|---|

| Stockage des données | Local, vulnérable au vol physique/cyber | Cloud sécurisé, redondé et chiffré |

| Mises à jour | Manuelles, souvent oubliées | Automatiques et transparentes |

| Accessibilité terrain | Papier ou applications instables | Application mobile native durcie |

| Traçabilité | Facilement falsifiable | Horodatage certifié non modifiable |

Accompagner la montée en compétences cyber de vos agents

Nous savons que l’agent de terrain n’est pas un expert en cybersécurité. L’interface de Sekur a été conçue pour être intuitive : elle guide l’agent dans ses procédures, l’alerte en cas d’anomalie de connexion et simplifie la remontée d’informations techniques. En transformant chaque agent en un capteur vigilant, l’agence renforce considérablement sa posture de sécurité globale sans alourdir la charge de travail opérationnelle. Pour approfondir, consultez ressources développement.

Quels sont les piliers d’une stratégie de sécurité hybride réussie ?

Comment passer d’une sécurité réactive à une stratégie proactive ? La réponse réside dans l’intégration de protocoles hybrides qui considèrent l’incident numérique avec la même gravité qu’une intrusion physique. Pour approfondir, consultez documentation technique officielle.

L’audit de vulnérabilité des systèmes physiques connectés

La première étape consiste à cartographier tous les points d’entrée numériques du site. Cela inclut les interphones IP, les centrales d’alarme connectées et même les systèmes de gestion technique du bâtiment (GTB). Dans notre pratique, nous recommandons de tester régulièrement la résistance de ces équipements face à des tentatives de déconnexion forcée. Une stratégie efficace impose de choisir des partenaires technologiques dont les produits sont certifiés par des organismes comme le CNPP ou l’ANSSI.

La mise en place de protocoles d’urgence « Cyber-Physiques »

Lorsqu’une alarme se déclenche, la procédure standard est l’envoi d’un agent. Mais que faire si l’alarme est muette parce que le transmetteur a été brouillé ? Une stratégie hybride prévoit des rondes de vérification systématiques en cas de perte de signal réseau, même si aucune alerte n’est active. Il s’agit de créer des « couplages de sécurité » : si le système A (numérique) tombe, le système B (humain) prend immédiatement le relais selon un schéma pré-établi dans votre interface Sekur.

Le choix de partenaires technologiques certifiés et souverains

Le choix du logiciel de gestion est le pilier central. En optant pour une solution comme Sekur, vous faites le choix de la souveraineté des données. À une époque où l’espionnage industriel via des backdoors logicielles est une réalité, savoir que vos données de sécurité sont hébergées et traitées selon les standards européens est un argument de poids pour vos clients les plus exigeants. C’est ce niveau d’exigence qui différencie une agence de sécurité moderne d’un simple prestataire de gardiennage.

Points clés à retenir

- La convergence cyber-physique signifie qu’une faille réseau est désormais une faille de sécurité physique directe.

- En , les cyberattaques impactent la sécurité des agents isolés et la fiabilité des systèmes de protection.

- La responsabilité juridique des dirigeants s’étend désormais à la maintenance cyber des outils de sûreté.

- L’utilisation d’une plateforme centralisée et sécurisée comme Sekur est indispensable pour garantir l’intégrité des opérations.

- Une stratégie hybride réussie repose sur l’audit constant, des protocoles d’urgence mixtes et des outils souverains.

Questions fréquentes

Quel est l’exemple le plus courant de menace cyber-physique ?

L’exemple le plus fréquent est le piratage des caméras de surveillance IP. Les attaquants utilisent des vulnérabilités logicielles pour figer l’image ou désactiver la détection de mouvement, permettant une intrusion physique sans qu’aucune alerte ne soit générée sur les écrans de contrôle.

Comment un directeur d’agence peut-il anticiper les cyberattaques ?

L’anticipation passe par l’adoption d’outils de gestion « Security by Design » comme Sekur, la formation des agents aux réflexes cyber de base et la mise à jour régulière de tous les équipements connectés pour fermer les brèches logicielles connues.

La convergence cyber-physique concerne-t-elle aussi les petites agences ?

Absolument. Les attaquants ciblent souvent les petites structures car elles sont perçues comme moins bien protégées numériquement. Quelle que soit la taille de l’agence, l’utilisation de smartphones et d’applications de gestion rend le risque cyber omniprésent et critique.

Est-ce que Sekur protège les données de mes clients contre les fuites ?

Oui, Sekur utilise des protocoles de chiffrement avancés et des serveurs hautement sécurisés. Cela garantit que vos plannings, vos mains courantes et vos informations clients restent strictement confidentiels et protégés contre les tentatives d’exfiltration de données.

Conclusion et perspectives

La sécurité privée traverse une mutation historique. En , l’excellence opérationnelle ne se mesure plus seulement à la réactivité des agents ou à la qualité des procédures physiques, mais à la résilience numérique de l’ensemble de l’écosystème de sûreté. La convergence entre le monde physique et le monde cyber a créé de nouvelles zones d’ombre que les malfaiteurs n’hésitent plus à exploiter. Ignorer cette réalité, c’est s’exposer à des défaillances critiques qui peuvent ternir durablement la réputation de votre agence.

Pourtant, cette transformation est aussi une opportunité majeure. En intégrant des solutions technologiques de pointe, les directeurs d’agences peuvent offrir un niveau de garantie supérieur à leurs clients, se positionnant comme de véritables experts de la gestion des risques globaux. Le rôle de l’humain reste central, mais il doit être augmenté par des outils capables de traiter la donnée avec rapidité et sécurité. C’est cette vision d’une sécurité augmentée et protégée que nous portons au quotidien.

Ne laissez pas la complexité technologique devenir une vulnérabilité pour votre entreprise. En choisissant des partenaires qui maîtrisent ces enjeux, vous reprenez le contrôle sur vos opérations et assurez la pérennité de votre activité dans un monde de plus en plus incertain. Sekur est là pour vous accompagner dans cette transition et faire de votre agence un modèle de sécurité hybride performant.

Prêt à sécuriser votre agence pour les défis de 2026 ? Ne subissez plus les risques numériques, faites-en un bouclier pour vos clients.