NIS 2 et Référentiel Cyber France : mise en œuvre opérationnelle pour les pre

Imaginez un instant : un lundi matin ordinaire, votre centre de commandement est paralysé. Les agents sur le terrain ne peuvent plus valider leurs rondes, les plannings ont disparu et, plus grave encore, les codes d’accès de vos clients « sites sensibles » sont potentiellement entre les mains de hackers. Ce scénario n’est plus de la science-fiction, mais une réalité à laquelle de nombreux directeurs d’agences de sécurité ont déjà été confrontés. Avec l’arrivée de la directive NIS 2 et l’application du référentiel Cyber France, le paysage de la sécurité privée subit une mutation profonde. D’ici , la protection des données numériques deviendra aussi vitale que la présence physique d’un agent devant une barrière. Dans notre expérience auprès des professionnels du secteur, nous avons constaté que ceux qui anticipent ces normes ne se contentent pas de cocher une case réglementaire ; ils verrouillent leur avantage concurrentiel face à une concurrence souvent encore trop peu digitalisée.

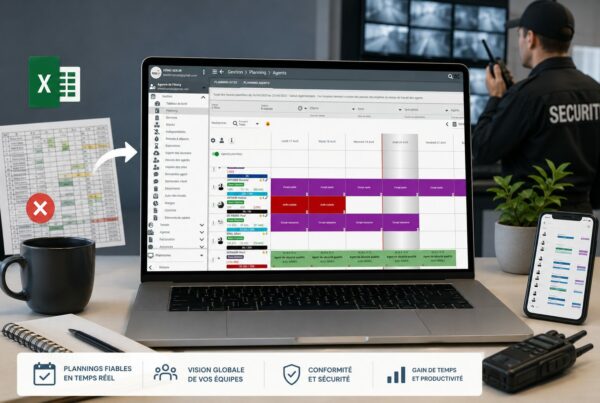

Le secteur de la sécurité privée se trouve à la croisée des chemins. Historiquement focalisé sur la protection des biens et des personnes, il doit désormais intégrer une dimension cyber omniprésente. La mise en œuvre de protocoles de sécurité informatique robustes n’est plus une option réservée aux géants du CAC 40. Aujourd’hui, une PME de gardiennage manipule des volumes de données personnelles et stratégiques qui en font une cible de choix. C’est précisément pour répondre à ces enjeux que des solutions expertes comme Sekur ont été développées, permettant de lier l’efficacité opérationnelle à une résilience numérique totale. Cet article explore les étapes clés pour transformer votre agence en une forteresse numérique, en accord avec les exigences françaises et européennes les plus strictes, notamment en matière de référentiel. Pour approfondir ce sujet, consultez méthodologie référentiel détaillée.

Pourquoi la directive NIS 2 et le Référentiel Cyber France impactent-ils la sécurité privée ?

La directive NIS 2 (Network and Information Security) représente un changement de paradigme majeur pour la sécurité en France. Contrairement à la première version, elle élargit considérablement les secteurs considérés comme « essentiels » ou « importants ». Mais pourquoi une agence de sécurité locale devrait-elle s’en soucier ? La réponse réside dans la notion de « chaîne d’approvisionnement ». Si vous protégez une usine d’eau, un hôpital ou un entrepôt logistique, vous devenez un maillon critique de leur propre sécurité. Selon l’ANSSI, les attaques par rebond, visant les prestataires pour atteindre une cible finale, ont augmenté de manière significative ces dernières années.

L’élargissement du périmètre aux « Entités Essentielles et Importantes »

D’ici , des milliers d’entreprises françaises tomberont sous le coup de cette réglementation. Les prestataires de services de sécurité sont désormais scrutés car ils possèdent les « clés du royaume » : accès physiques, schémas de vidéosurveillance et données confidentielles sur les vulnérabilités des sites. En intégrant le référentiel national, l’État souhaite s’assurer que si votre agence est attaquée, cela n’entraîne pas une réaction en chaîne paralysant des infrastructures vitales pour le pays. Une approche comme celle de Sekur permet justement de compartimenter ces risques dès la conception de l’outil de gestion. Pour approfondir ce sujet, consultez comment optimiser référentiel ?.

Les risques de non-conformité pour une agence de sécurité en 2026

Ne pas se conformer aux nouvelles exigences n’est pas seulement un risque technique, c’est un risque business mortel. Voici ce qu’un directeur d’agence risque concrètement :

- Des sanctions financières pouvant atteindre 10 millions d’euros ou 2% du chiffre d’affaires mondial.

- L’exclusion automatique des appels d’offres publics et des contrats avec de grands groupes industriels.

- Une responsabilité pénale engagée pour les dirigeants en cas de négligence avérée dans la protection des données.

- Une perte de réputation irréparable : qui confierait ses clés à une agence incapable de protéger son propre serveur ?

La convergence entre sécurité physique et sécurité numérique

Avez-vous déjà pensé à la vulnérabilité d’un agent équipé d’un smartphone non sécurisé ? Si l’application de main courante est compromise, un attaquant peut localiser vos agents en temps réel ou masquer sa présence lors d’une intrusion réelle. La cyber-sécurité n’est plus un sujet « informatique », c’est une composante de la sécurité terrain. La mise en œuvre d’une stratégie cohérente impose de traiter le logiciel de gestion de l’agence comme un actif critique, au même titre que les armes de catégorie D ou les véhicules d’intervention. Pour approfondir ce sujet, consultez découvrir cet article complet.

Comment réussir la mise en œuvre opérationnelle de votre stratégie cyber ?

La mise en œuvre opérationnelle de votre stratégie cyber pour repose sur une approche méthodique : évaluer votre maturité actuelle, sécuriser les flux de données entre le terrain et le bureau, et garantir la continuité d’activité en cas d’attaque. Cela commence par un audit rigoureux de vos outils numériques pour s’assurer qu’ils respectent les standards du référentiel national, tout en formant vos agents aux bonnes pratiques informatiques au quotidien.

Évaluation de la maturité numérique de votre agence

Avant de déployer des solutions complexes, il est crucial de savoir d’où vous partez. Dans notre accompagnement des agences, nous utilisons souvent une grille d’auto-diagnostic simplifiée pour identifier les failles prioritaires. Voici un comparatif des niveaux de maturité selon le référentiel cyber :

| Domaine de Contrôle | Niveau Basique (Risqué) | Niveau Conforme (Recommandé) |

|---|---|---|

| Gestion des Accès | Mots de passe simples, partagés entre agents. | Authentification multi-facteurs (MFA) individuelle. |

| Protection des Données | Stockage local ou cloud public non chiffré. | Chiffrement de bout en bout et hébergement souverain. |

| Suivi Terrain | Main courante papier ou SMS non sécurisés. | Application métier dédiée avec logs inaltérables (type Sekur). |

| Mises à jour | Faites manuellement de temps en temps. | Processus automatisé et monitoring en temps réel. |

La sécurisation des flux de données entre le terrain et le bureau

Un agent de sécurité en patrouille génère une quantité phénoménale d’informations sensibles : photos de points d’accès, rapports d’incidents, horaires de passage. Si ces données transitent par des canaux non sécurisés comme WhatsApp ou des e-mails personnels, votre agence est en infraction vis-à-vis du RGPD et des futures normes de . La mise en place d’un tunnel sécurisé pour ces échanges est impérative. C’est ici que l’écosystème Sekur intervient en centralisant tout dans un environnement clos et protégé, évitant ainsi les fuites de données accidentelles.

Plan de continuité d’activité (PCA) face aux cybermenaces

Que se passe-t-il si votre logiciel de planification tombe en panne suite à un ransomware ? Une agence résiliente doit être capable de basculer sur un mode dégradé sans interrompre la protection de ses clients. Nous avons vu des agences perdre des contrats majeurs car elles étaient incapables de prouver le passage de leurs agents pendant une coupure de service de 48 heures. Un bon PCA cyber prévoit des sauvegardes immuables et une solution de secours accessible instantanément. La robustesse de l’infrastructure cloud utilisée par vos prestataires logiciels devient alors votre meilleure assurance vie.

Quels sont les piliers techniques du Référentiel Cyber France pour les PME du secteur ?

Quelles sont les exigences concrètes que vous devrez présenter à vos clients ou aux auditeurs d’ici deux ans ? Le référentiel français s’appuie sur des piliers techniques éprouvés : une gestion stricte des identités, la sécurisation des terminaux mobiles souvent négligés et une traçabilité totale des actions numériques. Pour une PME, l’enjeu est de rendre ces contraintes transparentes pour les agents afin de ne pas nuire à leur efficacité opérationnelle sur le terrain.

Gestion des identités et des accès (IAM) pour les agents et administratifs

L’époque du « mot de passe unique » pour tout le poste de garde est révolue. Pour être en conformité, vous devez appliquer le principe du moindre privilège : chaque utilisateur n’accède qu’à ce qui est strictement nécessaire à sa mission. À ce titre, la mise en œuvre des éléments suivants est indispensable :

- Utilisation systématique de l’authentification à deux facteurs pour les accès administratifs.

- Révocation automatique des accès dès la fin du contrat de travail d’un agent.

- Historisation de chaque connexion pour identifier l’origine d’une éventuelle erreur ou malveillance.

- Politique de mots de passe robustes gérée de manière centralisée.

Sécurisation de l’outil de travail mobile (PTI et Mains Courantes)

Le smartphone de l’agent est le maillon le plus exposé. Entre les risques de perte, de vol ou d’installation d’applications malveillantes, il constitue une porte d’entrée facile pour les cybercriminels. Le référentiel cyber France préconise l’utilisation de solutions de MDM (Mobile Device Management) ou, a minima, d’applications métiers qui isolent les données professionnelles du reste du téléphone. En utilisant Sekur, les données de la main courante électronique sont protégées au sein d’un environnement sécurisé, limitant drastiquement la surface d’attaque.

Audit et traçabilité des actions numériques

En cas de litige ou d’incident, la preuve numérique est reine. Le référentiel impose que chaque action (prise de service, validation de ronde, modification de planning) soit enregistrée dans un journal de logs inaltérable. Cela permet non seulement de répondre aux exigences de conformité, mais aussi de rassurer vos clients sur la véracité de vos prestations. Une agence capable de fournir des rapports d’activité certifiés et horodatés dispose d’un argument commercial de poids face à une structure utilisant encore des méthodes artisanales. Pour approfondir, consultez ressources développement.

Sekur : La solution de référence pour une sécurité privée « Cyber-Résiliente »

Comment concilier toutes ces exigences sans devenir un expert en informatique ? C’est le défi que nous avons relevé avec Sekur. Nous avons conçu notre plateforme pour qu’elle devienne le bouclier numérique des agences de sécurité. En intégrant nativement les principes de sécurité « by design », nous permettons aux dirigeants de se concentrer sur leur cœur de métier : la protection humaine et matérielle, tout en sachant que leur infrastructure logicielle est déjà prête pour les échéances de . Pour approfondir, consultez documentation technique officielle.

Un logiciel métier conçu avec la sécurité « by design »

Chez Sekur, la sécurité n’est pas un module ajouté après coup ; elle est au cœur de notre architecture. Nos serveurs bénéficient de protections de haut niveau, incluant le chiffrement des données au repos et en transit. En choisissant une solution française dédiée au métier, vous vous assurez que vos données ne sont pas stockées dans des juridictions aux lois de protection floues. C’est une garantie de souveraineté numérique indispensable pour répondre au référentiel cyber national. Pour approfondir, consultez ressources développement.

Simplifier la mise en œuvre de NIS 2 pour les directeurs d’agences

La complexité administrative est souvent le premier frein à la mise en conformité. Sekur simplifie cette transition en automatisant la gestion des accès et en proposant des interfaces intuitives. Plus besoin de passer des heures à configurer des droits complexes : notre outil est pensé pour les réalités du terrain, où le turnover des équipes nécessite une réactivité immédiate dans la gestion des comptes utilisateurs. Cette agilité est la clé d’une mise en œuvre réussie et durable.

Accompagner votre croissance avec un outil certifié et évolutif

Le monde de la cyber-sécurité évolue vite. Ce qui est sûr aujourd’hui pourrait être vulnérable demain. En optant pour Sekur, vous bénéficiez d’une solution qui évolue constamment pour intégrer les dernières recommandations de l’ANSSI et les retours d’expérience du secteur. C’est un partenariat de long terme qui valorise votre agence auprès des Donneurs d’Ordres les plus exigeants, transformant une contrainte réglementaire en un véritable moteur de croissance pour les années à venir.

Points clés à retenir

- Échéance 2026 : La directive NIS 2 et le référentiel national imposent de nouvelles normes de sécurité informatique aux agences dès maintenant.

- Responsabilité accrue : Les directeurs d’agences sont désormais garants de la protection des données numériques de leurs clients et agents.

- Sécurité Globale : La protection physique et la cyber-sécurité sont désormais indissociables pour garantir la continuité des services.

- Solution Experte : L’utilisation d’un logiciel métier comme Sekur permet de répondre nativement aux exigences de conformité tout en optimisant la gestion opérationnelle.

Questions fréquentes

Ma petite agence de sécurité est-elle vraiment concernée par NIS 2 ?

Oui, indirectement ou directement. Si vous intervenez pour des clients dits « Entités Essentielles » (énergie, santé, transport), ils vous imposeront contractuellement de respecter ces normes d’ici pour sécuriser leur propre chaîne d’approvisionnement.

Qu’est-ce que le Référentiel Cyber France apporte concrètement ?

Il s’agit d’un guide pratique de mise en œuvre qui définit les mesures techniques et organisationnelles minimales pour protéger une entreprise contre les cyberattaques les plus courantes en France.

Le coût de la mise en conformité est-il prohibitif pour une PME ?

Pas nécessairement. L’adoption d’outils mutualisés et spécialisés comme Sekur permet de diviser les coûts de sécurisation par rapport à un développement interne, tout en bénéficiant d’une expertise de pointe.

Comment Sekur protège-t-il les données de mes agents ?

Sekur utilise des protocoles de chiffrement avancés et un hébergement sécurisé, garantissant que les informations personnelles et les rapports de mission ne sont accessibles qu’aux personnes autorisées.

Conclusion et perspectives

La mise en œuvre de la directive NIS 2 et du référentiel cyber France marque la fin d’une époque où l’informatique était un sujet secondaire pour la sécurité privée. À l’horizon , la capacité d’une agence à démontrer sa résilience numérique sera son premier atout commercial. Les dirigeants qui choisissent d’ignorer ces signaux s’exposent à des risques juridiques et financiers majeurs, mais surtout à une perte de confiance irrémédiable de la part de leurs clients.

Pourtant, cette révolution technologique est aussi une opportunité formidable. Elle permet de professionnaliser davantage le secteur, d’éliminer les pratiques archaïques et d’offrir une transparence totale sur la qualité des prestations fournies. En adoptant des solutions comme Sekur, vous ne vous contentez pas de subir la loi : vous prenez une longueur d’avance. Vous offrez à vos clients la garantie que leurs sites sont protégés par des agents performants, soutenus par une infrastructure numérique inviolable.

Ne laissez pas la complexité technologique freiner le développement de votre entreprise. Le passage au numérique sécurisé est un voyage qui commence par le choix des bons partenaires. En vous appuyant sur une expertise métier reconnue et des outils conçus pour les défis de demain, vous transformez votre agence en un acteur incontournable de la sécurité de demain.

Prêt à sécuriser l’avenir de votre agence avec un outil conforme et performant ?

Ne subissez plus les évolutions réglementaires, devancez-les. Découvrez comment Sekur protège vos opérations et vos données – Demandez votre démonstration personnalisée dès aujourd’hui.