Optimiser la cybersécurité agence en 2026 : Guide avancé pour les dirigeants de sécurité privée

1. Introduction : L’Impératif de la Cybersécurité Avancée pour la Sécurité Privée en 2026

Le paysage des menaces numériques évolue à une vitesse fulgurante, transformant la surface d’attaque et complexifiant la tâche des professionnels de la sécurité. Pour les agences de sécurité privée, ce constat prend une acuité particulière. En 2026, la dépendance croissante aux technologies numériques, des systèmes de surveillance connectés aux plateformes de gestion de personnel, expose ces entités à des risques inédits et potentiellement dévastateurs. Le vol de données clients, l’espionnage industriel ciblant des informations stratégiques, ou encore l’atteinte à la réputation suite à une brèche, ne sont plus de simples scénarios hypothétiques mais des réalités opérationnelles, notamment en matière de cybersécuritéavancée.

Dans ce contexte, une simple défense périmétrique ne suffit plus. Les dirigeants d’agences doivent impérativement adopter une stratégie de cybersécurité avancée, proactive et résiliente, pour protéger non seulement leurs actifs numériques, mais aussi la confiance de leurs clients et l’intégrité de leurs opérations. La sécurité privée en 2026 est intrinsèquement liée à la robustesse de sa défense numérique. Ce guide a été conçu comme une feuille de route essentielle, offrant des éclairages et des stratégies concrètes pour transformer votre organisation en une agence sécurité numérique capable de faire face aux défis de demain. Il mettra l’accent sur la protection des données sensibles, la gestion des risques et l’adoption de technologies de pointe, fournissant aux décideurs les outils nécessaires pour naviguer dans cet environnement complexe et sécuriser l’avenir de leur agence.

2. Comprendre le Paysage des Menaces Cybernétiques pour les Agences de Sécurité Privée

Le secteur de la sécurité privée, par la nature même de ses activités et les informations qu’il gère, est une cible de choix pour les acteurs malveillants. Comprendre l’évolution et la spécificité des menaces est la première étape pour bâtir une défense efficace. En 2026, les cybercriminels affinent leurs techniques, exploitant les moindres failles pour atteindre leurs objectifs. Pour approfondir ce sujet, consultez SEKUR meilleur logiciel de sécurité p….

2.1. Les Nouvelles Formes d’Attaques Ciblées en 2026

Les attaques ne sont plus génériques ; elles sont de plus en plus sophistiquées et spécifiquement conçues pour contourner les défenses traditionnelles. Les agences de sécurité privée doivent s’attendre à rencontrer : Pour approfondir ce sujet, consultez en savoir plus sur cybersécuritéavancée.

- Ransomwares de nouvelle génération : Non seulement ils chiffrent les données, mais ils exfiltrent aussi des informations avant le chiffrement (double extorsion), menaçant de divulgation publique en cas de non-paiement. Des variantes comme le « Ransomware-as-a-Service » (RaaS) rendent ces attaques accessibles à un plus grand nombre de cybercriminels.

- Phishing et Spear-phishing sophistiqués : Des emails et messages hyper-personnalisés, souvent basés sur des informations glanées sur les réseaux sociaux professionnels, ciblant spécifiquement le personnel clé pour obtenir des identifiants ou lancer des malwares.

- Attaques de la chaîne d’approvisionnement : Ciblant les fournisseurs de technologies de sécurité (logiciels de surveillance, systèmes d’accès, équipements IoT) pour compromettre les agences via des mises à jour logicielles malveillantes ou des vulnérabilités non corrigées chez des tiers.

- Menaces Persistantes Avancées (APT) : Des attaques furtives et de longue haleine, souvent sponsorisées par des États ou des groupes organisés, visant à s’infiltrer durablement dans les systèmes pour voler des informations stratégiques sur des clients de haut profil ou des opérations sensibles.

Ces menaces nécessitent une cybersécurité avancée, capable de détecter des comportements anormaux plutôt que de se fier uniquement à des signatures connues.

2.2. Les Vulnérabilités Spécifiques au Secteur de la Sécurité Privée

Le secteur présente des points faibles intrinsèques qui sont activement exploités par les attaquants :

- Systèmes de surveillance connectés (IoT/OT) : Caméras IP, capteurs, drones, systèmes d’alarme. Souvent mal configurés, avec des mots de passe par défaut ou des firmwares non mis à jour, ils constituent des portes d’entrée faciles. La gestion de flottes massives d’appareils IoT rend la sécurisation complexe.

- Données de localisation et de déplacement des agents : Informations très sensibles qui peuvent être utilisées pour compromettre la sécurité des agents ou pour des opérations d’espionnage.

- Informations confidentielles sur les clients et leurs actifs : Plans de sécurité, détails sur les biens de valeur, données personnelles des clients, listes de contacts VIP. La protection des données sensibles est ici primordiale.

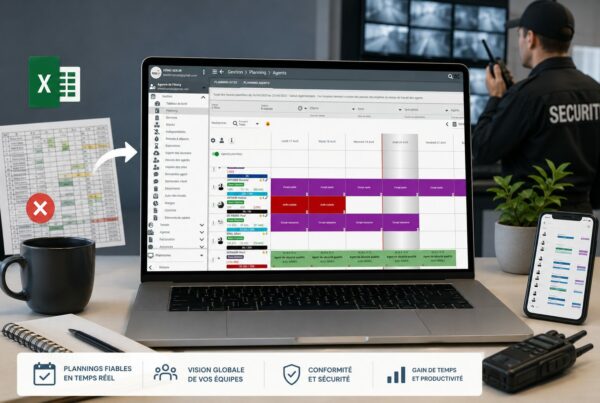

- Systèmes de gestion de personnel et de planification : Contiennent des données personnelles des employés, des plannings, des fiches de paie, des informations sur les compétences et les habilitations.

- Dépendance aux infrastructures IT souvent sous-protégées : De nombreuses petites et moyennes agences peuvent manquer de ressources pour investir dans une infrastructure informatique robuste et sécurisée.

2.3. L’Impact des Attaques Cybernétiques sur la Réputation et les Opérations

Les conséquences d’une cyberattaque réussie vont bien au-delà des coûts immédiats de remédiation. Elles touchent le cœur même de l’activité de l’agence :

- Perte de confiance des clients : Une violation de données client peut détruire des années de travail et de réputation, entraînant une fuite massive de clients et une difficulté à en acquérir de nouveaux.

- Amendes réglementaires : Les régulations comme le RGPD ou la NIS2 imposent des sanctions financières sévères en cas de non-respect de la protection des données sensibles. Les amendes peuvent atteindre des millions d’euros.

- Interruption des services critiques : Un ransomware peut paralyser les systèmes de planification, de communication ou de surveillance, empêchant l’agence d’opérer et de remplir ses contrats.

- Coûts financiers et humains : Outre les amendes, il faut compter les coûts de la réponse à incident (forensics, restauration des systèmes), la perte de productivité, les dépenses de communication de crise et les éventuels litiges.

- Espionnage industriel : Le vol d’informations stratégiques peut donner un avantage concurrentiel aux rivaux ou permettre à des acteurs malveillants de cibler les clients de l’agence.

La gestion risques cyber doit donc intégrer ces dimensions pour une évaluation complète et une stratégie de mitigation efficace.

3. Les Piliers d’une Stratégie de Cybersécurité Avancée pour une Agence en 2026

Une stratégie de cybersécurité avancée ne se limite pas à l’achat de quelques logiciels. Elle repose sur une approche holistique et intégrée, touchant à l’architecture technique, à la gestion des risques et à la conformité. Pour une agence sécurité numérique, il est crucial d’établir ces piliers dès maintenant.

3.1. Renforcement de l’Architecture de Sécurité Numérique

L’infrastructure doit être conçue pour résister aux attaques les plus sophistiquées, en adoptant des paradigmes modernes :

- Zero Trust Network Access (ZTNA) : Abandonner l’idée que tout ce qui est à l’intérieur du réseau est digne de confiance. Chaque utilisateur, chaque appareil, chaque application doit être vérifié avant d’accéder aux ressources, quel que soit son emplacement.

- Détection et Réponse Étendues (XDR) : Au-delà du simple EDR (Endpoint Detection and Response), le XDR intègre les données de sécurité de multiples sources (endpoints, réseaux, cloud, email) pour une visibilité et une corrélation des menaces améliorées, permettant une détection plus rapide et une réponse plus efficace.

- Segmentation réseau avancée : Diviser le réseau en segments isolés pour limiter la propagation latérale des attaques. Si un segment est compromis, l’attaquant ne peut pas facilement accéder aux autres.

- Utilisation de l’IA pour l’analyse prédictive des menaces : L’intelligence artificielle peut analyser des volumes massifs de données de sécurité pour identifier des schémas d’attaque émergents, anticiper les menaces et alerter avant qu’une brèche ne se produise.

Ces technologies sont des investissements essentiels pour une cybersécurité avancée robuste.

3.2. Gestion Proactive des Risques Cybernétiques

La réactivité seule ne suffit pas. Une démarche proactive de gestion risques cyber est indispensable pour identifier et atténuer les vulnérabilités avant qu’elles ne soient exploitées :

- Évaluations régulières des vulnérabilités : Scanner continuellement les systèmes pour identifier les failles logicielles, les erreurs de configuration et les vulnérabilités du réseau.

- Tests d’intrusion (Pentesting) : Engager des experts pour simuler des attaques réelles contre l’infrastructure de l’agence afin de découvrir les points faibles de manière éthique et contrôlée.

- Cartographie des menaces : Comprendre les menaces spécifiques à l’agence, les motivations des attaquants potentiels et les actifs les plus critiques. Cela permet de prioriser les efforts de sécurité.

- Développement de plans de réponse aux incidents robustes : Avoir un plan clair et testé pour chaque type d’incident cybernétique (violation de données, ransomware, indisponibilité de service) incluant les rôles, les responsabilités et les procédures de communication.

Cette approche permet à l’agence de renforcer sa posture de sécurité de manière continue.

3.3. Protection des Données Sensibles et Conformité Réglementaire

Au cœur de l’activité d’une agence de sécurité privée se trouve la protection des données sensibles. La conformité n’est pas une option mais une obligation légale et éthique :

- Chiffrement de bout en bout : Appliquer le chiffrement à toutes les données en transit et au repos, qu’il s’agisse de communications, de bases de données clients ou de sauvegardes.

- Anonymisation et pseudonymisation : Réduire la capacité d’identifier des individus à partir des données, lorsque cela est possible et pertinent, pour minimiser les risques en cas de fuite.

- Gestion des Accès Privilégiés (PAM) : Contrôler, surveiller et sécuriser les comptes à privilèges qui ont accès aux systèmes et données critiques. C’est souvent la première cible des attaquants.

- Conformité stricte aux réglementations :

- RGPD (Règlement Général sur la Protection des Données) : Pour les données des citoyens européens.

- HIPAA (Health Insurance Portability and Accountability Act) : Si l’agence traite des données de santé.

- NIS2 (Network and Information Security Directive 2) : Pour les entités essentielles et importantes, qui pourrait concerner certaines agences de sécurité privée en Europe.

La non-conformité peut entraîner des sanctions sévères et nuire gravement à la réputation de l’agence.

4. Technologies Clés et Bonnes Pratiques pour la Sécurité Privée en 2026

L’adoption des bonnes technologies et l’application de pratiques exemplaires sont fondamentales pour toute agence sécurité numérique. En 2026, l’innovation technologique offre des outils puissants pour renforcer la cybersécurité avancée de manière significative.

4.1. L’Intelligence Artificielle et le Machine Learning au Service de la Sécurité

L’IA et le ML ne sont plus des concepts futuristes ; ils sont désormais des alliés indispensables dans la lutte contre les cybermenaces pour la sécurité privée en 2026 :

- Détection des anomalies et des menaces inconnues : Les algorithmes d’IA peuvent identifier des comportements qui s’écartent de la norme (par exemple, un accès à un système à une heure inhabituelle ou un volume de données exfiltrées anormalement élevé), même si l’attaque n’a jamais été vue auparavant.

- Prédiction des attaques : En analysant les tendances des menaces mondiales et les vulnérabilités spécifiques de l’agence, l’IA peut aider à anticiper les types d’attaques les plus probables et à renforcer préventivement les défenses.

- Automatisation des réponses : L’IA peut déclencher des actions automatiques en cas de détection de menace, comme isoler un poste de travail infecté, bloquer une adresse IP malveillante ou révoquer un accès suspect, réduisant ainsi le temps de réponse.

- Analyse comportementale des utilisateurs et entités (UEBA) : L’IA peut profiler le comportement normal de chaque utilisateur et appareil, détectant ainsi les activités suspectes qui pourraient indiquer un compte compromis ou une menace interne.

L’intégration de l’IA dans les systèmes de sécurité permet une approche plus dynamique et proactive de la cybersécurité avancée.

4.2. La Gestion des Identités et des Accès (IAM) et l’Authentification Forte

L’accès aux systèmes et aux données sensibles est un point critique. Une gestion rigoureuse des identités et des accès est essentielle :

- Authentification multifacteur (MFA) partout : Exiger au moins deux facteurs de vérification (quelque chose que l’on sait, que l’on possède, que l’on est) pour tous les accès, y compris pour les systèmes internes, les VPN, les applications cloud et les appareils IoT critiques.

- Gestion des identités centralisée (SSO – Single Sign-On) : Permettre aux utilisateurs de se connecter une seule fois pour accéder à plusieurs applications et services, tout en améliorant la sécurité et la traçabilité des accès.

- Principe du moindre privilège : Accorder aux utilisateurs uniquement les droits d’accès nécessaires pour accomplir leurs tâches, et pour la durée nécessaire. Cela limite les dommages potentiels en cas de compromission d’un compte.

- Révision régulière des droits d’accès : Vérifier périodiquement que les droits d’accès correspondent toujours aux rôles et responsabilités actuels des employés.

Ces mesures réduisent considérablement le risque d’accès non autorisé.

4.3. Sensibilisation et Formation Continue des Équipes

L’élément humain est souvent le maillon le plus faible de la chaîne de sécurité, mais il peut aussi être la première ligne de défense. Pour la sécurité privée en 2026, l’investissement dans la formation est non négociable :

- Programmes de formation réguliers sur les cybermenaces : Éduquer tous les employés, des agents de terrain au personnel administratif, sur les dernières techniques de phishing, les malwares, l’ingénierie sociale et les bonnes pratiques de sécurité.

- Simulations de phishing et d’ingénierie sociale : Tester la vigilance des employés avec des exercices réalistes pour identifier les lacunes et renforcer les connaissances.

- Culture de la sécurité : Promouvoir une culture où la sécurité est la responsabilité de tous. Encourager le signalement des incidents suspects et la curiosité proactive en matière de cybersécurité.

- Formation spécifique pour le personnel clé : Le personnel IT, les responsables de la conformité et les dirigeants doivent recevoir des formations plus approfondies sur la gestion risques cyber et les technologies de sécurité.

Une équipe bien formée est une équipe résiliente face aux menaces numériques.

5. Mise en Œuvre et Gouvernance d’une Politique de Cybersécurité Efficace

La meilleure stratégie de cybersécurité avancée ne vaut que par sa mise en œuvre et sa gouvernance. Pour une agence sécurité numérique, cela signifie intégrer la sécurité au cœur de ses opérations et s’engager dans un processus d’amélioration continue.

5.1. Intégrer la Cybersécurité dans la Stratégie Globale de l’Agence

La cybersécurité ne doit plus être perçue comme un centre de coût ou une contrainte technique, mais comme un pilier stratégique : Pour approfondir ce sujet, consultez améliorer cybersécuritéavancée : stratégies efficaces.

- Avantage concurrentiel : Une posture de sécurité robuste peut devenir un argument de vente majeur, rassurant les clients sur la protection des données sensibles qu’ils confient.

- Implication de la direction : Les dirigeants doivent être les champions de la cybersécurité, allouant les ressources nécessaires et intégrant les préoccupations de sécurité dans toutes les décisions stratégiques.

- Sécurité dès la conception (Security by Design) : Intégrer les considérations de sécurité dès les premières étapes de tout nouveau projet, système ou service, plutôt que d’essayer de les ajouter a posteriori.

- Communication interne et externe : Communiquer clairement sur l’engagement de l’agence en matière de cybersécurité, tant en interne pour sensibiliser les équipes qu’en externe pour rassurer les partenaires et clients.

Cette intégration est cruciale pour la pérennité de l’agence.

5.2. Partenariats Stratégiques et Services Managés de Sécurité (MSSP)

Toutes les agences n’ont pas les ressources ou l’expertise en interne pour gérer une cybersécurité avancée. Les partenariats peuvent combler ces lacunes :

- Monitoring 24/7 : Les MSSP (Managed Security Service Providers) peuvent surveiller les systèmes de l’agence en continu, détectant et répondant aux menaces en temps réel, même en dehors des heures de bureau.

- Réponse aux incidents : En cas d’attaque, les experts externes peuvent apporter une aide précieuse pour contenir la brèche, enquêter sur la cause racine et restaurer les opérations.

- Accès à des technologies de pointe : Les MSSP ont souvent accès aux dernières solutions de sécurité (SIEM, SOAR, XDR) et à l’expertise pour les configurer et les gérer efficacement, ce qui serait trop coûteux pour une agence individuelle.

- Expertise en gestion risques cyber : Ils peuvent aider à réaliser des audits de sécurité, des tests d’intrusion et à élaborer des stratégies de conformité.

Externaliser certains aspects de la sécurité peut être une solution rentable et efficace.

5.3. Évaluation et Amélioration Continue de la Posture de Sécurité

La cybersécurité n’est pas un projet ponctuel mais un processus continu. L’environnement des menaces évolue, et la défense doit évoluer avec lui : Pour approfondir, consultez ressources développement.

- Mise en place d’indicateurs de performance (KPIs) : Définir des métriques claires pour mesurer l’efficacité des contrôles de sécurité (nombre d’incidents, temps de réponse, taux de réussite aux simulations de phishing, etc.).

- Audits réguliers : Conduire des audits internes et externes pour évaluer la conformité aux politiques de sécurité, aux réglementations et aux meilleures pratiques.

- Processus d’amélioration continue (PDCA – Plan-Do-Check-Act) :

- Plan (Planifier) : Identifier les objectifs de sécurité et les processus nécessaires.

- Do (Faire) : Mettre en œuvre les plans et les contrôles.

- Check (Vérifier) : Surveiller et évaluer les résultats par rapport aux objectifs.

- Act (Agir) : Prendre des mesures correctives pour améliorer les processus.

- Veille technologique et réglementaire : Suivre l’évolution des nouvelles menaces, technologies de sécurité et exigences réglementaires pour adapter la stratégie de l’agence en conséquence.

Cette boucle d’amélioration garantit que l’agence sécurité numérique reste toujours à la pointe de la défense.